Ein Passwort, bestehend aus 8 Kleinbuchstaben (26 Möglichkeiten pro Buchstabe), hat 208.827.064.576 mögliche Kombinationen (etwa 200 Milliarden). Wie lange würde ein moderner Rechner, deiner Einschätzung nach, brauchen, um alle Passwortvarianten zu testen, und das Passwort zu knacken?

Solche Cyberattacken werden als Brute-Force-Angriffe bezeichnet.

Aber was genau sind Brute-Force-Angriffe und wie funktionieren sie? Welche Methoden gibt es, um sich vor diesen Angriffen zu schützen?

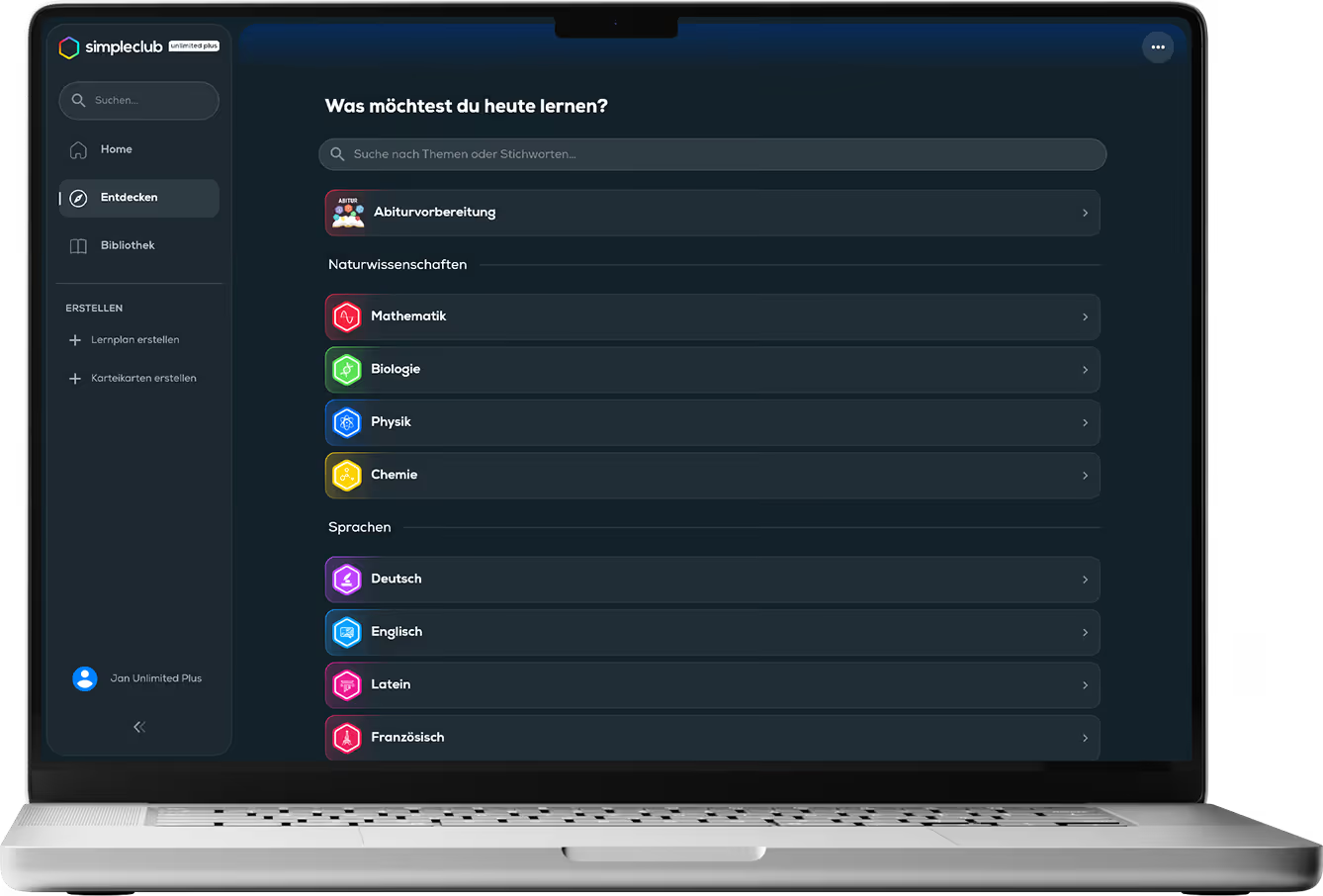

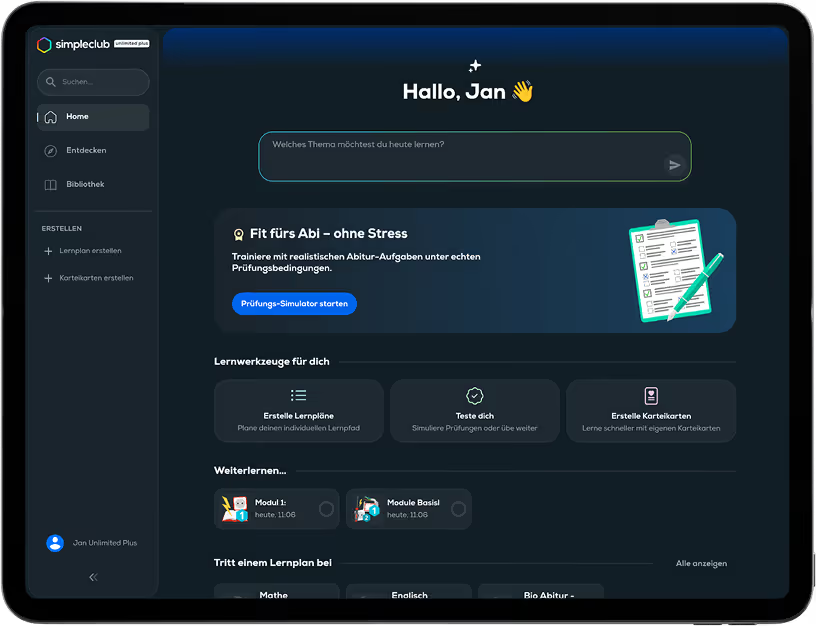

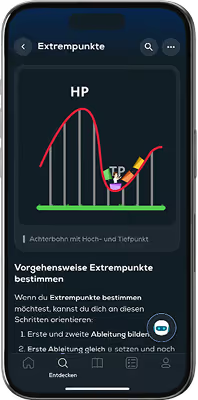

Lass dich von simpleclub über das Konzept und die Auswirkungen von Brute-Force-Angriffen informieren und erfahre, wie du dich vor ihnen schützen kannst.

Brute-Force-Angriffe einfach erklärt

Ein Brute-Force-Angriff ist eine Methode, bei der ein Angreifer alle möglichen Kombinationen von Zeichen, Zahlen und Symbolen in einem Passwort ausprobiert, um das tatsächliche Passwort zu ermitteln. Hierbei steigt der Aufwand exponentiell mit der Anzahl der Zeichen des Passworts.

Aufgrund der schnellen Rechenleistung moderner Computer werden Brute-Force-Angriffe immer effektiver. Aus diesem Grund ist es wichtig, lange und sichere Passwörter zu verwenden, damit du dich vor diesen Angriffen schützen kannst.

Brute-Force-Angriff Definition

Ein Brute-Force-Angriff ist eine Technik, bei der ein Computerprogramm alle möglichen Zeichenkombinationen eines Passwortsystems durchprobiert, um das tatsächliche Passwort zu ermitteln. Deswegen spricht man auch von der „Methode der rohen Gewalt“.

Brute-Force-Angriffe Erklärung

Arten von Brute-Force-Angriffen

Einfache Angriffe

Einfache Brute-Force-Angriffe sind Angriffsmethoden, bei denen Hacker Passwörter erraten, indem sie systematisch Kombinationen aus Wörtern, Buchstaben und Zeichen durchprobieren. Diese Technik kann sowohl manuell als auch durch Bots durchgeführt werden. Einfache Brute-Force-Angriffe sind jedoch nicht erfolgreich gegen längere und komplexere Passwörter.

Wörterbuchangriffe

Wörterbuchangriffe sind eine Form von Brute-Force-Angriffen, die auf komplexere Passwörter abzielen. Diese Angriffe unterscheiden sich von einfachen Brute-Force-Angriffen durch das Verwenden einer vordefinierten Liste von Wörtern, Namen, Daten und häufig verwendeten Passwörtern. Der Angreifer durchsucht die Liste und versucht jeden Eintrag als Passwort, bis er eine Übereinstimmung findet.

Im Vergleich zu einfachen Brute-Force-Angriffen sind Wörterbuchangriffe wirksamer, da sie häufig verwendete Wörter und Namen in ihre Überprüfung einbeziehen und somit die Möglichkeit haben, leicht erratbare Passwörter zu knacken. Da viele Benutzer einfache Passwörter aus Wörtern oder Namen verwenden, sind Wörterbuchangriffe eine wirksame Methode für Angreifer, Zugang zu geschützten Systemen zu erlangen.

Hybride Angriffe

Hybride Brute-Force-Angriffe sind eine Kombination aus einfachen Brute-Force-Angriffen und Wörterbuchangriffen. Hierbei versucht der Angreifer, das Passwort durch systematisches Durchprobieren von Kombinationen aus Wörtern, Buchstaben und Zeichen zu erraten. Die Methode kombiniert jedoch auch die Verwendung einer vordefinierten Liste von Namen, Daten und anderen häufig verwendeten Passwortkomponenten.

Umgekehrte Angriffe

Umgekehrte Brute-Force-Angriffe sind eine spezielle Form der Brute-Force-Angriffe, bei denen der Angreifer das Ziel hat, den Benutzernamen anstelle des Passworts zu ermitteln. Hierbei wird mit einem bekannten oder häufig verwendeten Passwort begonnen und mittels Brute-Force-Methoden versucht, den zugehörigen Benutzernamen zu finden. Diese Art von Angriff wird häufig durch Datenlecks im Internet ausgelöst, bei denen kompromittierte Passwörter öffentlich gemacht werden.

Credential Stuffing

Credential Stuffing ist ein Brute-Force-Angriff, bei dem ein Hacker gestohlene Benutzernamen und Passwörter nutzt, um zu versuchen, sich mit diesen Anmeldedaten auf verschiedenen Webseiten einzuloggen. Diese Daten werden häufig aus Datenlecks von Unternehmen und Webseiten gewonnen und im Dark Web verkauft.

Wenn ein Benutzer dasselbe Passwort oder denselben Benutzernamen auf mehreren Webseiten verwendet, kann ein kompromittiertes Konto zu einem Sicherheitsrisiko für alle anderen Konten werden, da der Hacker mit den gleichen Anmeldeinformationen auf diesen Konten Zugang erhält.

Daher ist es wichtig, dass du für jedes Konto ein einzigartiges Passwort verwendest, um dich vor Credential Stuffing zu schützen.

Brute-Force-Angriffe verhindern

Es gibt verschiedene Methoden, um Brute-Force-Angriffe zu verhindern:

Starkes Passwort

Wenn du dich vor Brute-Force-Angriffen schützen möchtest, ist es wichtig, sichere Passwörter zu verwenden. Ein sicheres Passwort ist ein Passwort, das schwer zu erraten ist und aus einer Kombination von Buchstaben, Zahlen und Sonderzeichen besteht. Es sollte mindestens 12 Zeichen lang sein und nicht aus Informationen bestehen, die leicht öffentlich verfügbar sind, wie deinem Namen, Geburtsdatum oder Adresse. Verwende für jeden Online-Account ein einzigartiges Passwort und vermeide es, dieselben Passwörter auf mehreren Websites zu verwenden.

Wenn es dir schwer** fällt, dir **verschiedene Passwörter zu merken, kannst du einen Passwort-Manager verwenden, der diese für dich sicher speichert und automatisch einträgt, wenn du dich auf einer Webseite anmelden möchtest. Auf diese Weise musst du dir nur noch ein Master-Passwort merken und der Passwort-Manager kümmert sich um den Rest.

Salt hinzufügen

Salting ist eine Technik, um Brute-Force-Angriffe zu erschweren. Hierbei wird ein zufälliger Wert, der sogenannte Salt, zum Passwort hinzugefügt, bevor es verschlüsselt wird. Diese Kombination aus Salt und Passwort wird dann gespeichert. Jedes Mal, wenn das Passwort benötigt wird, zum Beispiel bei der Anmeldung, wird der Salt zum Passwort hinzugefügt und die Kombination verglichen.

Dies macht es für Hacker schwieriger, Passwörter mit Brute-Force-Methoden zu erraten, da sie nicht nur das Passwort kennen müssen, sondern auch den Salt, der für jeden Benutzer unterschiedlich ist. Diese zusätzliche Schicht an Sicherheit erhöht den Aufwand für Hacker und macht es so unwahrscheinlicher, dass sie erfolgreich sein werden.

Zwei-Faktor-Authentifizierung

Zwei-Faktor-Authentifizierung (2FA) ist eine Methode der Überprüfung eines Benutzerkontos, bei der neben dem Passwort ein zusätzliches Sicherheitselement, wie zum Beispiel ein SMS-Code oder ein Token, verwendet wird.

Bei einer zweistufigen Authentifizierung muss ein Benutzer nicht nur sein Passwort eingeben, sondern auch eine zusätzliche Überprüfung ausführen, um auf das Konto zuzugreifen. Dies kann beispielsweise durch die Verwendung einer App wie Google Authenticator oder durch die Eingabe eines SMS-Codes erfolgen, der an das Mobiltelefon des Benutzers gesendet wird.

Die zweistufige Authentifizierung bietet eine höhere Sicherheit, da es für einen Hacker schwieriger ist, sowohl das Passwort als auch den zusätzlichen Überprüfungscode zu erraten oder zu stehlen. Daher ist es eine empfohlene Maßnahme, um deine Konten vor Hackerangriffen zu schützen.

Limitierung der Anmeldeversuche und CAPTCHAs

Die Limitierung der Anmeldeversuche bezieht sich darauf, die Anzahl der erlaubten Anmeldeversuche innerhalb eines bestimmten Zeitintervalls zu begrenzen. Dies hilft dabei, Brute-Force-Angriffe zu verhindern, indem sie einem Angreifer die Möglichkeit nehmen, automatisierte Passwortberechnungen durchzuführen.

Eine andere Möglichkeit automatisierte Brute-Force-Angriffe zu verhindern sind CAPTCHAs. Diese stellen komplexe Aufgaben dar, die von einem menschlichen Benutzer gelöst werden können, aber für Computerprogramme viel schwieriger zu lösen sind. Somit kann man vor der Anmeldung herausfinden, ob es sich tatsächlich um einen Menschen handelt.

Sperren von verdächtigen IP-Adressen

Bei der IP-Sperrung werden IP-Adressen nach einer übermäßigen Anzahl an Login-Versuchen auf eine schwarze Liste gesetzt und blockiert.

Eine Möglichkeit, IP-Sperren zu implementieren, besteht darin, eine Firewall zu verwenden, die automatisch IP-Adressen blockiert, die eine bestimmte Anzahl fehlerhafter Anmeldeversuche ausgeführt haben.

Brute-Force-Angriff Beispiel

Ein moderner Rechner ist in der Lage, rund 2 000 000 000 Wörter pro Sekunde zu generieren. Folgende Tabelle illustriert, wie viel Zeit ein solcher Rechner benötigen würde, um ein Passwort mit einer bestimmten Zeichenanzahl zu knacken.

Passwortlänge | Mögliche Kombinationen | Maximal benötigte Zeit | |

|---|---|---|---|

In Tagen | In Jahren | ||

8 | 218 340 105 584 896 | 1,26 | - |

9 | 13 537 086 546 263 552 | 78,33 | - |

10 | 839 299 365 868 340 224 | 4857,05 | 13,29 |

11 | 52 036 560 683 837 093 888 | 301 138 | 824,46 |

Brute-Force-Angriffe Zusammenfassung

Fassen wir nochmal das Wichtigste zusammen:

Ein Brute-Force-Angriff ist eine Technik, bei der ein Computerprogramm alle möglichen Zeichenkombinationen eines Passwortsystems durchprobiert, um das tatsächliche Passwort zu ermitteln.

Durch die höhere Leistung moderner Computer werden Brute-Force-Attacken immer wirkungsvoller.

Es gibt folgende Arten von Brute-Force-Angriffen: Einfache Angriffe, Wörterbuchangriffe, hybride Angriffe, umgekehrte Angriffe und Credential Stuffing.

Mit den folgenden Methoden können Brute-Force-Angriffe verhindert werden: Starke Passwörter, Salt hinzufügen, Zwei-Faktor-Authentifizierung, Sperren von verdächtigen IP-Adressen, die Limitierung der Anmeldeversuche und CAPTCHAs.

.avif)

.avif)

.webp)